Zero Trust: blindaje total en la era de la IA

La guía para directivos y líderes de TI. Descubre por qué confiar es el mayor riesgo y cómo implementar un ecosistema de seguridad que se adapta, aprende y protege cada bit de tu organización.

- 22 Enero, 2026

- 4 minutos de lectura

¿Qué es ZTNA (Zero Trust Network Access)?

ZTNA es el conjunto de tecnologías que permite el acceso seguro a las aplicaciones internas de una organización basándose en la identidad y el contexto, en lugar de la ubicación de la red. A diferencia de las soluciones tradicionales, ZTNA oculta las aplicaciones del internet público, evitando que sean blanco de ataques directos.

Bajo este modelo, el acceso se concede mediante un bróker de confianza que verifica la identidad del usuario, el estado del dispositivo y la legitimidad de la solicitud antes de establecer una conexión cifrada uno a uno.

Invisible para Atacantes

Las apps no tienen IP pública ni puertos abiertos.

Cifrado de Extremo a Extremo

Túneles seguros y dedicados por sesión.

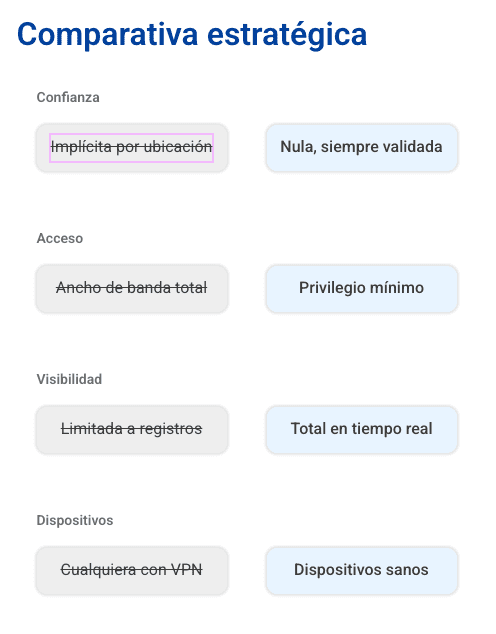

Tu seguridad actual puede ser "Castillo de Naipes"

El modelo tradicional basado en el perímetro asume que el mayor peligro está “afuera”. Pero en el panorama actual de Ransomware as a Service y ataques impulsados por IA Generativa, el atacante ya tiene las llaves de tu casa antes de que te des cuenta.

La explosión del trabajo remoto, el uso de dispositivos personales (BYOD) y la migración masiva a la nube han diluido las paredes de tu empresa. Continuar confiando en una VPN es como dejar la puerta de tu bóveda abierta confiando en que nadie entrará al edificio.

Bajo este modelo, el acceso se concede mediante un bróker de confianza que verifica la identidad del usuario, el estado del dispositivo y la legitimidad de la solicitud antes de establecer una conexión cifrada uno a uno.

El Riesgo

Las apps no tienen IP pública ni puertos abiertos.

El Futuro

Zero Trust reduce el radio de explosión de un ataque en un 90% mediante el aislamiento.

Potenciando la conectividad segura

A menudo se plantea una elección binaria entre tecnologías, pero la realidad operativa exige matices. ZTNA y las VPN tradicionales no son enemigos, sino aliados estratégicos en una arquitectura de seguridad madura. Mientras que las VPN continúan ofreciendo túneles robustos para la interconexión de sedes físicas y operaciones de mantenimiento de infraestructura crítica, ZTNA se integra para resolver el desafío del acceso granular de usuarios remotos y proveedores externos.

Esta coexistencia permite a las organizaciones modernas orquestar una transición fluida: manteniendo la estabilidad de los sistemas heredados a través de canales conocidos, mientras se despliega una capa de invisibilidad y verificación continua para las aplicaciones sensibles y la fuerza laboral móvil. Juntas, forman un ecosistema donde la conectividad no compromete la seguridad, y el control no sacrifica la experiencia del usuario.

Fuente:CISA / NSA Cybersecurity Information Sheet

Los pilares Zero Trust

Aunque cada organización es única, estos dominios suelen considerarse fundamentales en la mayoría de los marcos de referencia modernos de ciberseguridad.

La Identidad como el eje central

El perímetro ha muerto. Ahora, el acceso se define por quién eres y no por dónde te conectas físicamente.

- Despliegue de arquitecturas Passwordless mediante FIDO2 y WebAuthn.

- Gobierno de identidades (IGA) para el ciclo de vida completo del colaborador.

- Verificación continua de la ‘postura de seguridad’ del dispositivo del usuario.

- Implementación de Directorios Activos modernos y federados (Azure AD / Okta).

Autenticación Adaptativa e Inteligente

No todas las solicitudes de acceso tienen el mismo riesgo. El sistema debe aprender y reaccionar dinámicamente.

- Análisis de comportamiento (UEBA): detecta si un usuario actúa fuera de lo común.

- Validación de geofencing y velocidades de viaje imposibles.

- MFA resistente al phishing: uso obligatorio de llaves de seguridad físicas.

- Puntaje de riesgo dinámico que bloquea el acceso ante la menor sospecha.

Microsegmentación y aislamiento

Convierte tu red en miles de ‘cajas fuertes’ individuales para que un ataque nunca pueda propagarse.

- Aislamiento de cargas de trabajo a nivel de proceso y contenedor.

- Control granular de APIs: quién puede llamar a qué función y cuándo.

- Filtrado de tráfico Este-Oeste basado en políticas, no en topología de red.

- Implementación de ‘Software-Defined Perimeter’ (SDP) para visibilidad selectiva.

Privilegio mínimo extremo

El acceso administrativo debe ser la excepción, no la regla, y siempre bajo estricta justificación temporal.

- Acceso Just-In-Time (JIT) y Just-Enough-Administration (JEA).

- Privileged Access Management (PAM) para proteger cuentas de alta criticidad.

- Revocación automática de permisos tras periodos de inactividad.

- Separación de funciones (SoD) para evitar conflictos de interés técnicos.

Visibilidad y análisis con IA

No puedes proteger lo que no ves. La monitorización debe ser total, profunda y automatizada.

- Ingesta masiva de logs en SIEM/SOAR para orquestación de respuesta.

- Inspección profunda de paquetes (DPI) para detectar tráfico malicioso oculto.

- Descubrimiento automático de ‘Shadow IT’ y aplicaciones no autorizadas.

- Reportes de cumplimiento automatizados para auditorías de SOC2 o GDPR.

¿Auditamos tu red?

Un diagnóstico puede revelar brechas críticas en tu arquitectura actual.

Detección predictiva

La IA analiza millones de eventos por segundo para identificar patrones de ataque antes de que se ejecute el payload.

Respuesta autónoma

Si se detecta una anomalía de alta confianza, el sistema aisla el dispositivo sin intervención humana en milisegundos.

Análisis de identidad

Reconoce si el ritmo de tecleo o los movimientos del mouse coinciden con el perfil histórico del usuario legítimo.

Auto-Remediación

Parcheo dinámico y cierre de puertos automáticos basados en la telemetría de amenazas global en tiempo real.

Zero Trust Impulsado por Inteligencia Artificial

En Scube implementamos tecnologías de ciberseguridad potenciadas con IA. Estas herramientas han incorporado inteligencia artificial para anticipar, detectar, proteger y mitigar amenazas, asegurando una postura de seguridad proactiva y resiliente.

- Reducción de falsos positivos en un 85%

- Tiempo medio de respuesta (MTTR) reducido de horas a segundos

- Adaptación automática a nuevas cepas de malware polimórfico

Casos de uso estratégicos

Cómo Zero Trust habilita el crecimiento seguro en diferentes sectores.

Finanzas & Fintech

Protección de transacciones y datos de clientes bajo normativas estrictas de cumplimiento.

Retail & E-commerce

Seguridad total en TPVs y plataformas de pago distribuidas por todo el país.

Salud

Aislamiento de registros médicos electrónicos (EHR) y protección de dispositivos IoT médicos.

Industria & Manufactura

Blindaje de redes OT (operativas) para evitar ataques que frenen la producción física.

Beneficios directos al resultado de negocio

Resiliencia financiera

Minimiza las pérdidas catastróficas por Ransomware.

Agilidad operativa

Onboarding de empleados y contratistas en minutos, no días.

Confianza del cliente

Diferenciador competitivo: tus clientes saben que sus datos están blindados.

Cumplimiento nativo

Alineado con estándares internacionales como ISO 27001 y GDPR.

Optimización de costos

Consolidación de herramientas de seguridad obsoletas en un único marco.

Escalabilidad total

Crecimiento sin fronteras; protege tus oficinas en Guatemala o en el mundo por igual.

Empieza con Zero Trust

En Scube, somos especialistas en transformar infraestructuras complejas en ecosistemas resilientes. Deja que nuestros expertos en Guatemala y Centroamérica te guíen.

Suscríbete a nuestro newsletter

Sé el primero en recibir noticias, alertas y contenido clave sobre ciberseguridad. Descubre cómo en Scube ayudamos a las empresas a proteger sus activos digitales.